Checkpoint

Create a custom network, subnetworks and firewall rules

/ 50

Create three instances in specified zones for Traceroute and performance testing.

/ 50

Fondamenti di networking

- GSP016

- Panoramica

- Configurazione e requisiti

- Concetti sulla rete Google Cloud

- Attività 1: rivedi la rete predefinita

- Attività 2: crea una rete personalizzata

- Attività 3: crea una rete personalizzata con la console

- Attività 4: crea una rete personalizzata con Cloud Shell

- Attività 5: aggiungi regole firewall

- Attività 6: connettiti alle VM del lab e verifica la latenza

- (Facoltativo) Attività 7: esegui un test traceroute e un test delle prestazioni

- (Facoltativo) Attività 8: utilizza iperf per testare le prestazioni

- Attività 9: verifica le tue conoscenze

- Termina il lab

- Complimenti

GSP016

Panoramica

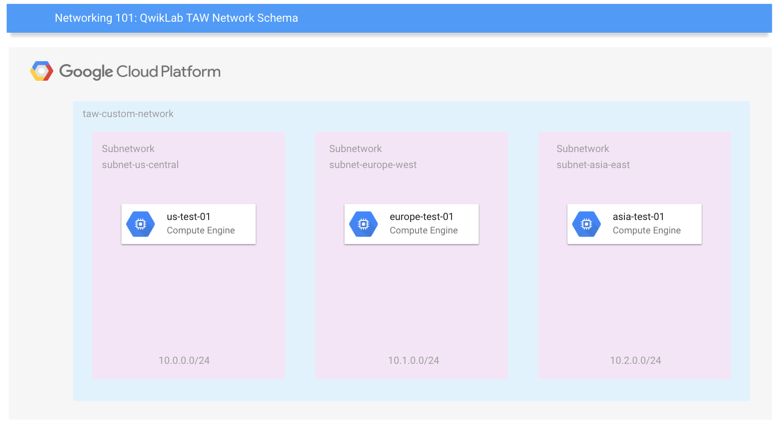

In questo lab pratico imparerai a eseguire attività di networking di base su Google Cloud (comprese le istanze di Compute Engine) e scoprirai in che modo Google Cloud potrebbe differire da una configurazione on-premise. Svilupperai una rete e tre subnet, ottenendo questo ambiente finale:

L'ordine degli esercizi del lab rispecchia l'esperienza di uno sviluppatore cloud comune:

- Configura il tuo ambiente per il lab e scopri come utilizzare il tuo ambiente Google Cloud.

- Esegui il deployment di una rete comune con subnet e più regioni utilizzando strumenti open source comuni per esplorare la tua rete in tutto il mondo.

- Testa e monitora la rete e le istanze.

Cosa imparerai

- Concetti di base del networking di Google Cloud.

- Come vengono configurate le reti predefinite e quelle create dall'utente.

- Come misurare le caratteristiche di prestazioni e latenza.

- Configurazioni di sicurezza di base di accesso, firewall e routing.

Prerequisiti

- Conoscenza di base di Compute Engine

- Conoscenza di base del networking e di TCP/IP

- Conoscenza di base della riga di comando Unix/Linux

Configurazione e requisiti

Prima di fare clic sul pulsante Avvia lab

Leggi le seguenti istruzioni. I lab sono a tempo e non possono essere messi in pausa. Il timer si avvia quando fai clic su Avvia lab e ti mostra per quanto tempo avrai a disposizione le risorse Google Cloud.

Con questo lab pratico avrai la possibilità di completare le attività in prima persona, in un ambiente cloud reale e non di simulazione o demo. Riceverai delle nuove credenziali temporanee che potrai utilizzare per accedere a Google Cloud per la durata del lab.

Per completare il lab, avrai bisogno di:

- Accesso a un browser internet standard (Chrome è il browser consigliato).

- È ora di completare il lab: ricorda che, una volta iniziato, non puoi metterlo in pausa.

Come avviare il lab e accedere alla console Google Cloud

-

Fai clic sul pulsante Avvia lab. Se devi effettuare il pagamento per il lab, si apre una finestra popup per permetterti di selezionare il metodo di pagamento. A sinistra, trovi il riquadro Dettagli lab con le seguenti informazioni:

- Pulsante Apri console Google

- Tempo rimanente

- Credenziali temporanee da utilizzare per il lab

- Altre informazioni per seguire questo lab, se necessario

-

Fai clic su Apri console Google. Il lab avvia le risorse e apre un'altra scheda con la pagina di accesso.

Suggerimento: disponi le schede in finestre separate posizionate fianco a fianco.

Note: se visualizzi la finestra di dialogo Scegli un account, fai clic su Utilizza un altro account. -

Se necessario, copia il Nome utente dal riquadro Dettagli lab e incollalo nella finestra di dialogo di accesso. Fai clic su Avanti.

-

Copia la Password dal riquadro Dettagli lab e incollala nella finestra di dialogo di benvenuto. Fai clic su Avanti.

Importante: devi utilizzare le credenziali presenti nel riquadro di sinistra. Non utilizzare le tue credenziali Google Cloud Skills Boost. Nota: utilizzare il tuo account Google Cloud per questo lab potrebbe comportare addebiti aggiuntivi. -

Fai clic nelle pagine successive:

- Accetta i termini e le condizioni.

- Non inserire opzioni di recupero o l'autenticazione a due fattori, perché si tratta di un account temporaneo.

- Non registrarti per le prove gratuite.

Dopo qualche istante, la console Google Cloud si apre in questa scheda.

Attiva Cloud Shell

Cloud Shell è una macchina virtuale in cui sono caricati strumenti per sviluppatori. Offre una home directory permanente da 5 GB e viene eseguita su Google Cloud. Cloud Shell fornisce l'accesso da riga di comando alle risorse Google Cloud.

- Fai clic su Attiva Cloud Shell

nella parte superiore della console Google Cloud.

Quando la connessione è attiva, l'autenticazione è già avvenuta e il progetto è impostato sul tuo PROJECT_ID. L'output contiene una riga che dichiara il PROJECT_ID per questa sessione:

gcloud è lo strumento a riga di comando di Google Cloud. È preinstallato su Cloud Shell e supporta il completamento tramite tasto Tab.

- (Facoltativo) Puoi visualizzare il nome dell'account attivo con questo comando:

-

Fai clic su Autorizza.

-

L'output dovrebbe avere ora il seguente aspetto:

Output:

- (Facoltativo) Puoi elencare l'ID progetto con questo comando:

Output:

Output di esempio:

gcloud, in Google Cloud, fai riferimento alla Panoramica dell'interfaccia a riga di comando gcloud.

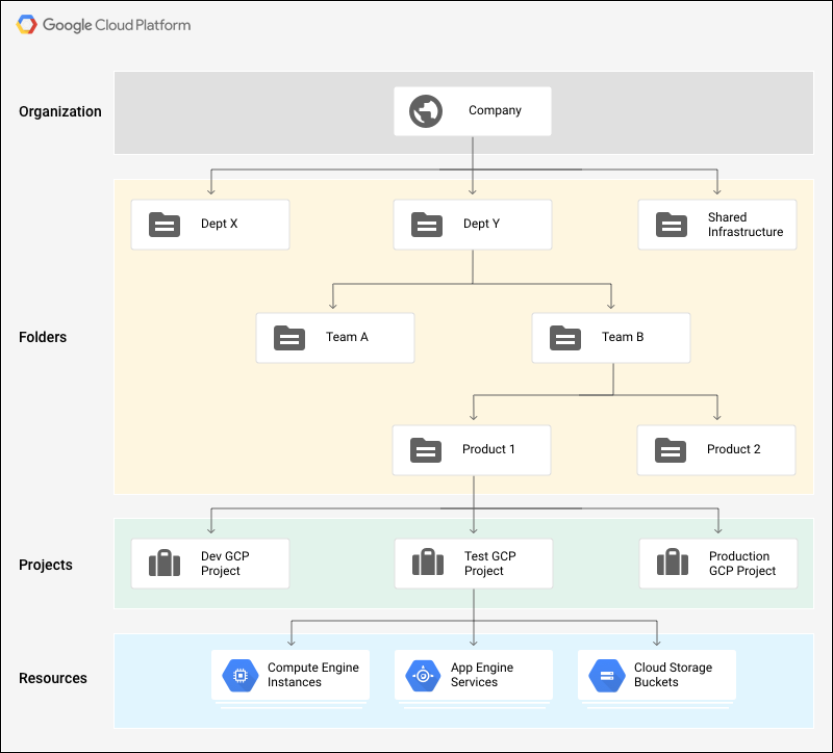

Informazioni su regioni e zone

Alcune risorse di Compute Engine risiedono in regioni o zone. Una regione rappresenta una posizione geografica specifica in cui puoi eseguire le tue risorse. Ogni regione è composta da una o più zone. Ad esempio, us-central1 corrisponde a una regione negli Stati Uniti centrali che è composta dalle zone us-central1-a, us-central1-b, us-central1-c e us-central1-f.

| Regioni | Zone |

|---|---|

| Stati uniti occidentali | us-west1-a, us-west1-b |

| Stati uniti centrali | us-central1-a, us-central1-b, us-central1-d, us-central1-f |

| Stati Uniti orientali | us-east1-b, us-east1-c, us-east1-d |

| Europa Occidentale | europe-west1-b, europe-west1-c, europe-west1-d |

| Asia orientale | asia-east1-a, asia-east1-b, asia-east1-c |

Le risorse che risiedono in una zona sono definite risorse a livello di zona. Le istanze di macchine virtuali e i dischi permanenti risiedono in una zona. Per collegare un disco permanente a un'istanza di una macchina virtuale, le risorse devono trovarsi entrambe nella stessa zona. Analogamente, se vuoi assegnare un indirizzo IP statico a un'istanza, questa deve trovarsi nella stessa regione dell'IP statico.

Concetti sulla rete Google Cloud

Sulla piattaforma Google Cloud, le reti forniscono connessioni dati dentro e fuori dalle tue risorse cloud (principalmente istanze di Compute Engine). Proteggere le tue reti è fondamentale per proteggere i tuoi dati e controllare l'accesso alle tue risorse.

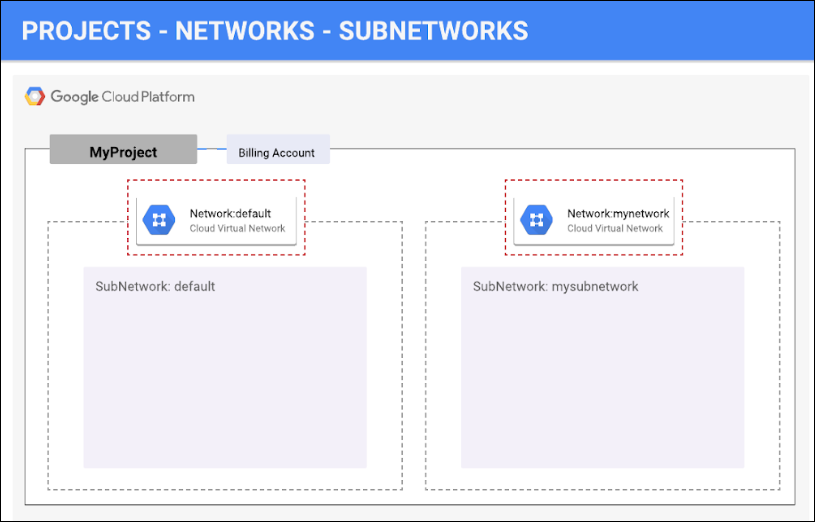

La piattaforma Google Cloud supporta progetti, reti e subnet per offrire un isolamento logico e flessibile delle risorse non correlate.

I progetti sono il container più esterno e vengono utilizzati per raggruppare risorse che condividono lo stesso confine di attendibilità. Molti sviluppatori mappano i progetti ai team poiché ogni progetto ha i propri criteri di accesso (IAM) e il proprio elenco di membri. I progetti fungono anche da raccoglitore di dettagli di fatturazione e quota che riflettono il consumo delle risorse. I progetti contengono reti, che a loro volta includono subnet, regole firewall e route (vedi i diagrammi dell'architettura di seguito).

Le reti collegano direttamente le tue risorse tra loro e con il mondo esterno. Le reti, utilizzando i firewall, includono anche i criteri di accesso per le connessioni in entrata e in uscita. Le reti possono essere globali (offrendo scalabilità orizzontale su più regioni) o a livello di regione (offrendo bassa latenza all'interno di una singola regione).

Le subnet ti consentono di raggruppare le risorse correlate (istanze di Compute Engine) in spazi di indirizzi privati RFC1918. Le subnet possono essere solo a livello di regione. Una subnet può essere in modalità automatica o personalizzata.

- Una rete in modalità automatica ha una subnet per regione, ciascuna con un intervallo IP e un gateway predeterminati. Queste subnet vengono create automaticamente quando crei la rete in modalità automatica e ciascuna subnet ha lo stesso nome della rete complessiva.

- Una rete in modalità personalizzata non include subnet al momento della creazione. Per creare un'istanza in una rete in modalità personalizzata, devi prima creare una subnet in quella regione e specificarne l'intervallo IP. Una rete in modalità personalizzata può avere zero, una o più subnet per regione.

Imposta la regione e la zona

Alcune risorse di Compute Engine risiedono in regioni e zone. Una regione rappresenta una posizione geografica specifica in cui puoi eseguire le tue risorse. Ogni regione è composta da una o più zone.

Esegui questi comandi gcloud in Cloud Shell per impostare la regione e la zona predefinite per il lab:

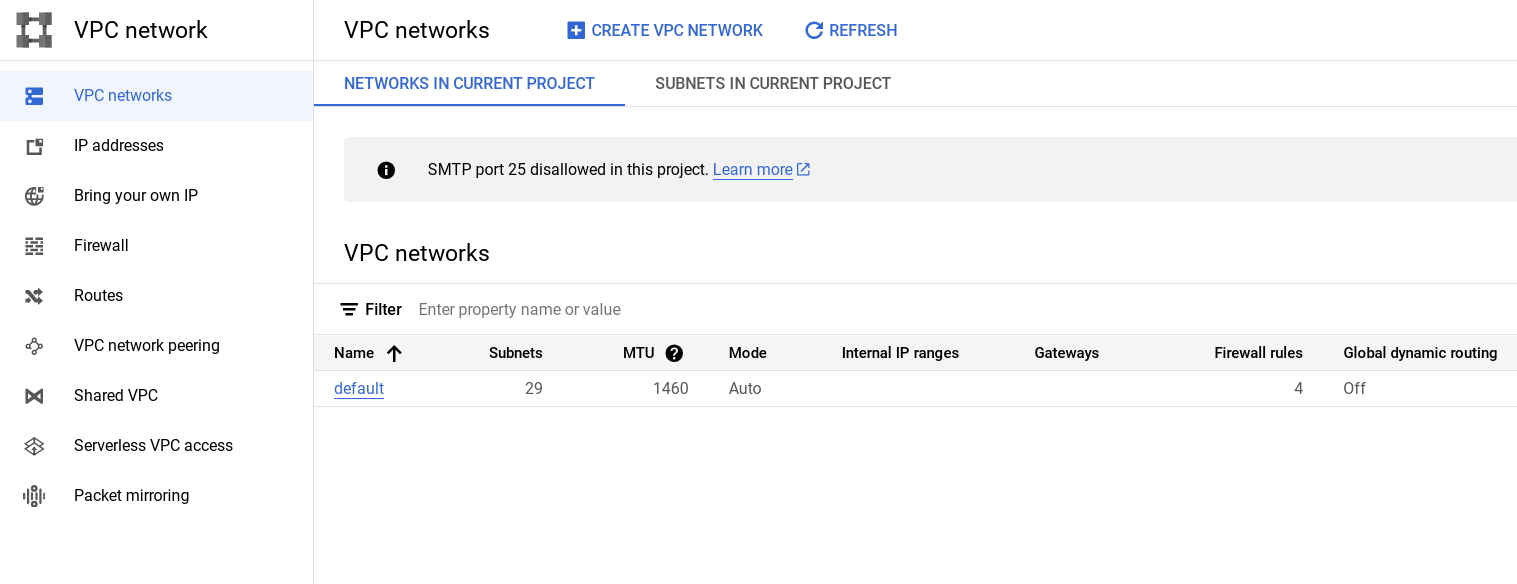

Attività 1: rivedi la rete predefinita

Quando viene creato un nuovo progetto, una configurazione di rete predefinita fornisce a ogni regione una rete di subnet automatica. Puoi creare fino a quattro reti aggiuntive in un progetto. Le reti aggiuntive possono essere reti di subnet automatiche, reti di subnet personalizzate o reti legacy.

A ciascuna istanza creata all'interno di una subnet viene assegnato un indirizzo IPv4 da quell'intervallo di subnet.

- Rivedi la tua rete. Fai clic su Menu di navigazione > Rete VPC.

Firewall

Per saperne di più su come utilizzare le regole firewall per isolare le subnet, consulta le sezioni relative alle subnet e alle regole firewall.

Ogni rete dispone di un firewall predefinito che blocca tutto il traffico in entrata verso le istanze. Per consentire il traffico verso un'istanza, devi creare regole "allow" per il firewall. Inoltre, il firewall predefinito consente il traffico proveniente dalle istanze a meno che non lo configuri per bloccare le connessioni in uscita utilizzando una configurazione firewall "in uscita". Pertanto, per impostazione predefinita, puoi creare regole "allow" per il traffico da consentire in entrata e regole "deny" per il traffico da limitare in uscita. Puoi anche creare un criterio default-deny per il traffico in uscita e vietare del tutto le connessioni esterne.

In linea di massima, ti consigliamo di configurare la regola firewall meno permissiva in grado di supportare il tipo di traffico che stai tentando di far passare. Ad esempio, se devi consentire il traffico verso alcune istanze, ma limitarlo in modo che non ne raggiunga altre, crea regole che consentano il traffico solo alle istanze previste. Questa configurazione più restrittiva è più prevedibile di una regola firewall più permissiva che consente il traffico verso tutte le istanze. Se vuoi regole "deny" che sovrascrivano determinate regole "allow", puoi impostare i livelli di priorità su ogni regola e quella con la priorità numerata più bassa verrà valutata per prima. La creazione di insiemi ampi e complessi di regole di override può portare a consentire o bloccare il traffico non voluto.

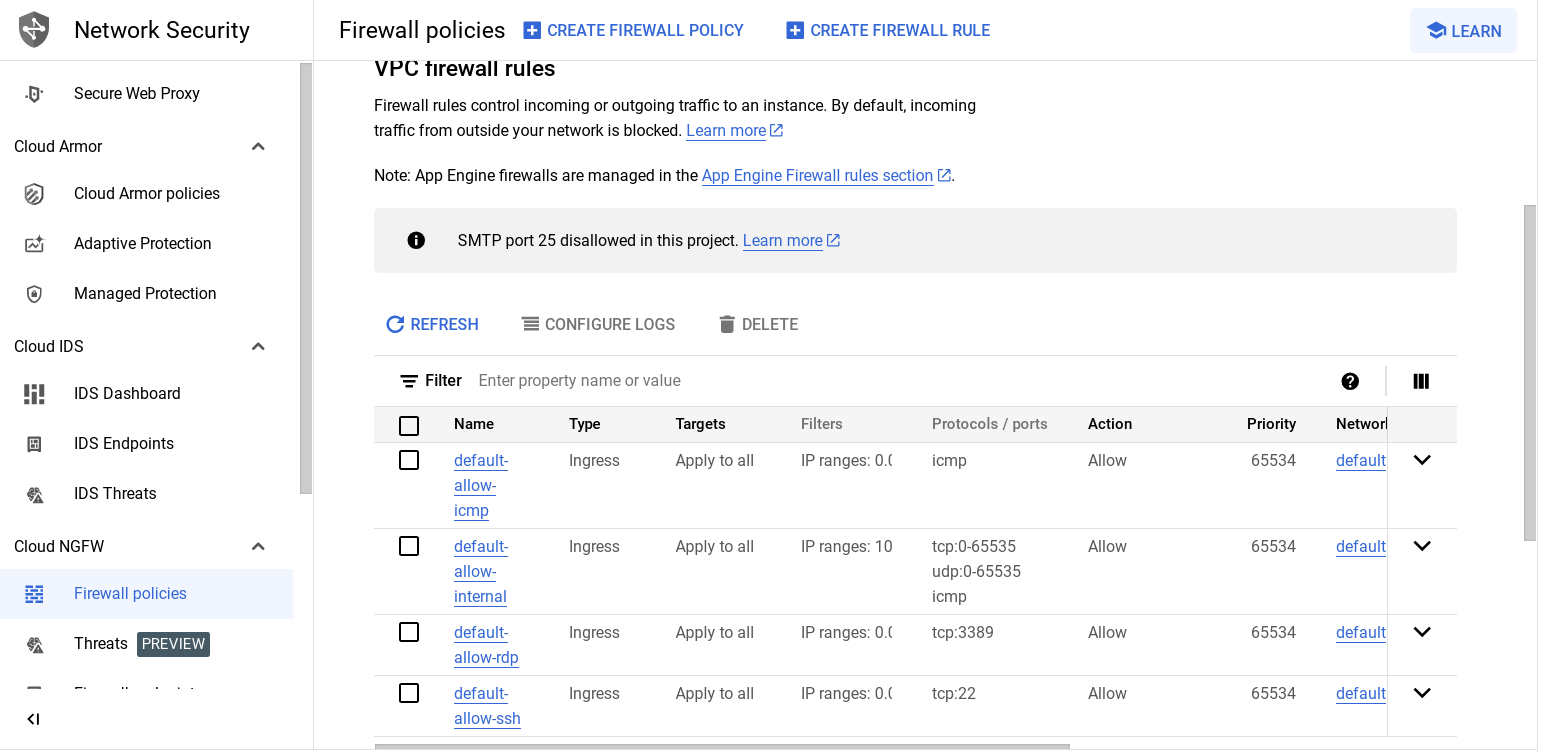

La rete predefinita ha creato automaticamente le regole firewall, mostrate di seguito. Nessuna rete di alcun tipo creata manualmente ha creato automaticamente regole firewall. Per tutte le reti, tranne quella predefinita, devi creare le regole firewall di cui hai bisogno.

Le regole firewall in entrata create automaticamente per la rete predefinita sono le seguenti:

|

|

Consente connessioni di rete di qualsiasi protocollo e porta tra le istanze sulla rete. |

|

|

Consente connessioni SSH da qualsiasi origine a qualsiasi istanza sulla rete tramite la porta TCP 22. |

|

|

Consente connessioni RDP da qualsiasi origine a qualsiasi istanza sulla rete tramite la porta TCP 3389. |

|

|

Consente il traffico ICMP da qualsiasi origine a qualsiasi istanza sulla rete. |

- Per rivedere le regole firewall predefinite, nella console Cloud fai clic su Menu di navigazione > Rete VPC > Firewall.

Route di rete

Tutte le reti hanno route create automaticamente verso internet (route predefinita) e verso gli intervalli IP nella rete. I nomi delle route vengono generati automaticamente e avranno un aspetto diverso per ciascun progetto.

- Per rivedere le route predefinite, fai clic su Menu di navigazione > Rete VPC > Route > seleziona Rete e Regione per visualizzare le route.

Attività 2: crea una rete personalizzata

Creazione di una nuova rete con intervalli di subnet personalizzati

Quando assegni manualmente gli intervalli di subnet, devi prima creare una rete di subnet personalizzata, quindi creare le subnet che vuoi all'interno di una regione. Non devi specificare subito le subnet per tutte le regioni (puoi anche non farlo affatto), ma non puoi creare istanze in regioni per le quali non è definita alcuna subnet.

Quando crei una nuova subnet, il suo nome deve essere univoco in quel progetto per quella regione, anche tra le reti. Lo stesso nome può comparire due volte in un progetto purché si trovi in regioni diverse. Poiché si tratta di una subnet, non esiste un IP gateway o un intervallo IPv4 a livello di rete, quindi non ne verrà visualizzato nessuno.

Puoi creare la tua rete personalizzata con la console o con Cloud Shell. Ti verranno mostrati entrambi i metodi, ma dovrai decidere quale utilizzare durante il lab. Ad esempio, se non puoi seguire una sezione utilizzando le istruzioni per la console, dovrai seguire la stessa sezione utilizzando la riga di comando gcloud.

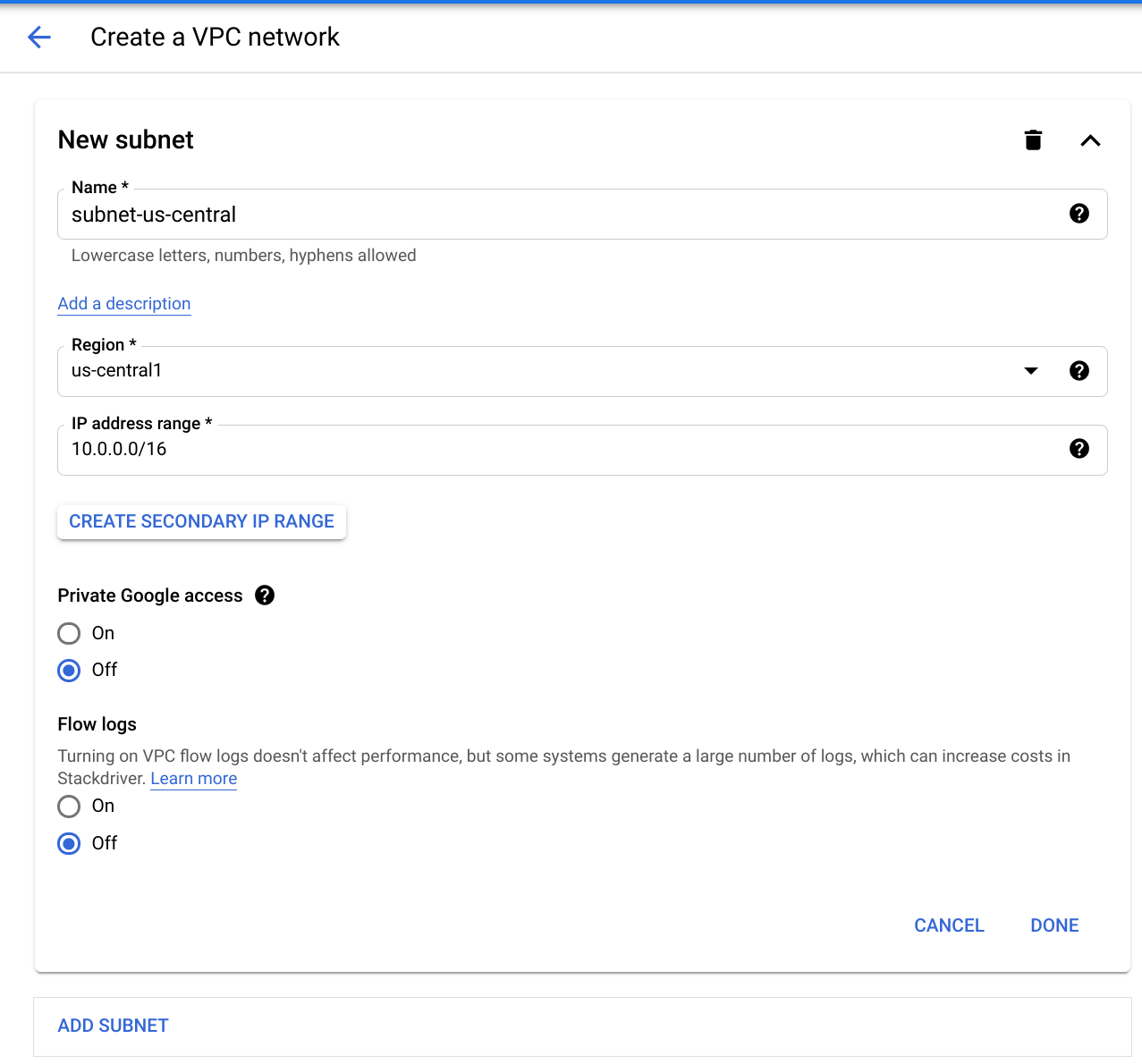

Attività 3: crea una rete personalizzata con la console

-

Per creare una rete personalizzata, fai clic su Menu di navigazione > Rete VPC.

-

Fai clic su Crea rete VPC e denominala

taw-custom-network. -

Nella scheda Personalizzata crea:

- Nome subnet: subnet-

- Regione:

- Intervallo di indirizzi IP:

10.0.0.0/16

- Nome subnet: subnet-

-

Fai clic su Fine.

-

Ora fai clic su Aggiungi subnet e aggiungi altre due subnet nelle rispettive regioni:

- subnet-

, , 10.1.0.0/16 - subnet-

, , 10.2.0.0/16

- subnet-

-

Fai clic su Crea per terminare.

A questo punto, la rete dispone di route verso internet e verso tutte le istanze che potresti creare. Tuttavia, non ha regole firewall che consentano l'accesso alle istanze, anche da altre istanze. Per consentire l'accesso devi creare regole firewall.

Passa all'attività 5: aggiungi regole firewall.

Attività 4: crea una rete personalizzata con Cloud Shell

gcloud .

- Inserisci questo comando in Cloud Shell per creare la rete personalizzata:

Output:

Ora devi creare le subnet per la tua nuova rete personalizzata. Ne creerai tre.

- Crea la subnet subnet-

con un prefisso IP:

Output:

- Crea la subnet subnet-

con un prefisso IP:

Output:

- Crea la subnet subnet-

con un prefisso IP:

Output:

- Elenca le tue reti:

Se nella sezione precedente hai creato una rete di subnet automatica, verranno elencate anche quelle subnet.

Output:

A questo punto, la rete dispone di route verso internet e verso tutte le istanze che potresti creare. Tuttavia, non ha regole firewall che consentano l'accesso alle istanze, anche da altre istanze. Per consentire l'accesso devi creare regole firewall.

Attività 5: aggiungi regole firewall

Per consentire l'accesso alle istanze VM, devi applicare regole firewall. Utilizzerai un tag di istanza per applicare la regola firewall alle tue istanze VM. La regola firewall verrà applicata a tutte le VM che utilizzano lo stesso tag di istanza.

- Inizia aprendo il firewall per consentire le richieste internet HTTP, quindi aggiungerai altre regole firewall. Le regole firewall possono essere aggiunte utilizzando la console o Cloud Shell.

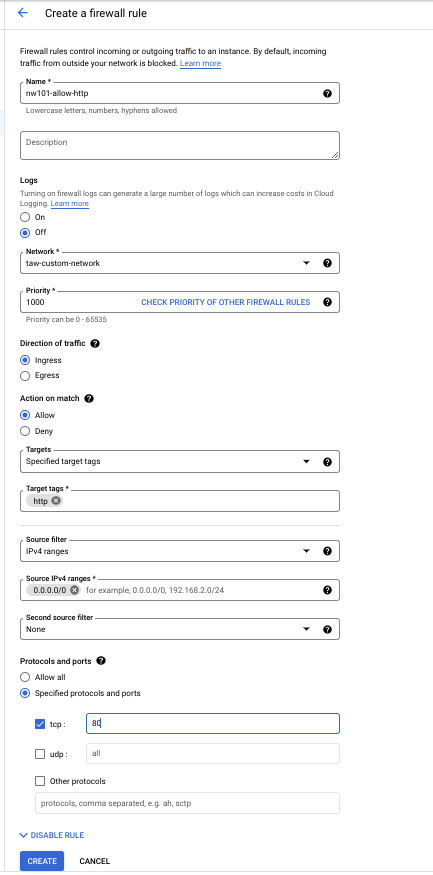

Aggiungi regole firewall tramite la console

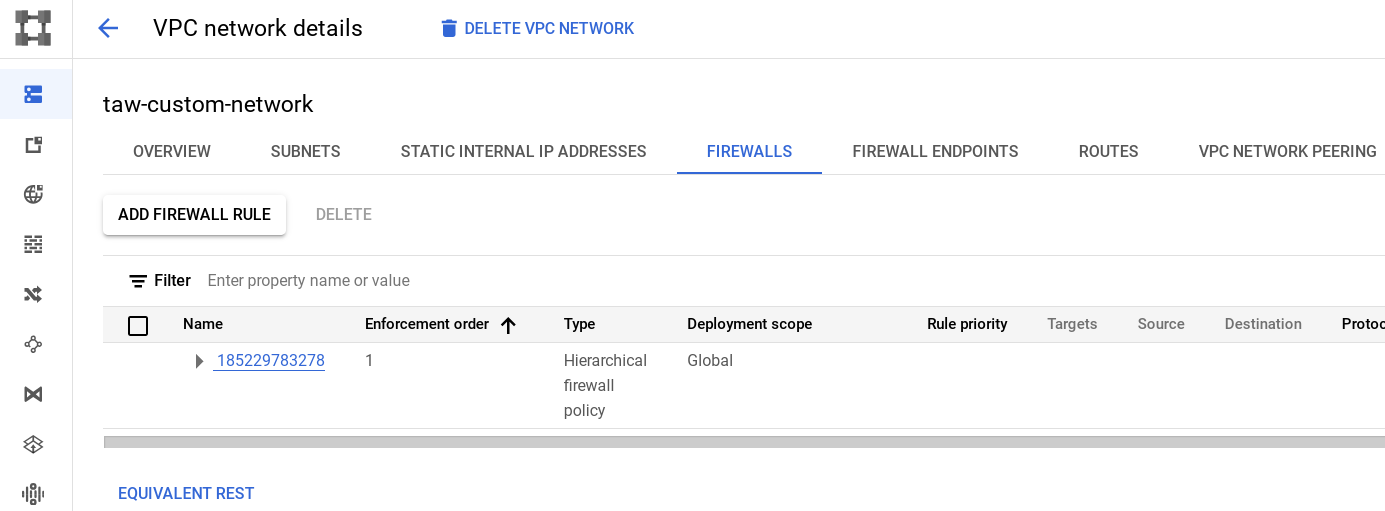

- Nella console Cloud, vai a Reti VPC e fai clic su taw-custom-network:

- Fai clic sulla scheda Firewall, quindi su Aggiungi regola firewall.

- Inserisci le seguenti informazioni:

|

Campo |

Valore |

Commenti |

|

Nome |

nw101-allow-http |

Il nome delle nuova regola. |

|

Destinazioni |

Tag di destinazione specificati |

Le istanze a cui si applica la regola firewall. |

|

Tag di destinazione |

http |

Il tag che abbiamo creato. |

|

Filtro di origine |

Intervalli IPv4 |

Apriremo il firewall per qualsiasi indirizzo IP da internet. |

|

Intervalli IPv4 di origine |

0.0.0.0/0 |

Aprirai il firewall per qualsiasi indirizzo IP da internet. |

|

Protocolli e porte |

Seleziona Protocolli e porte specificati, quindi seleziona la casella TCP e digita 80 |

Solo HTTP. |

Il tuo schermo sarà simile a questo:

- Fai clic su Crea e attendi che il comando abbia esito positivo. Successivamente creerai le regole firewall aggiuntive di cui avrai bisogno.

Aggiungi regole firewall utilizzando Cloud Shell

gcloud .

- Per creare regole firewall in Cloud Shell, esegui questo comando:

Output:

Crea regole firewall aggiuntive

Queste regole firewall aggiuntive consentiranno ICMP, comunicazione interna, SSH e RDP. Puoi crearle con la console o con Cloud Shell. Ricorda che puoi utilizzare uno dei due metodi per ciascun tipo di regola firewall, ma non entrambi.

- ICMP

|

Campo |

Valore |

Commenti |

|

Nome |

nw101-allow-icmp |

Il nome delle nuova regola. |

|

Destinazioni |

Tag di destinazione specificati |

Seleziona un'opzione dal menu a discesa Destinazioni. |

|

Tag di destinazione |

rules |

tag |

|

Filtro di origine |

Intervalli IPv4 |

Apriremo il firewall per qualsiasi indirizzo IP presente in questo elenco. |

|

Intervalli IPv4 di origine |

0.0.0.0/0 |

Apriremo il firewall per qualsiasi indirizzo IP da internet. |

|

Protocolli e porte |

Seleziona Protocolli e porte specificati, quindi Altri protocolli e digita ICMP |

I protocolli e le porte a cui si applica la regola firewall. |

(Comandi Cloud Shell)

- Comunicazione interna

|

Campo |

Valore |

Commenti |

|

Nome |

nw101-allow-internal |

Il nome delle nuova regola. |

|

Destinazioni |

Tutte le istanze nella rete |

Seleziona un'opzione dal menu a discesa Destinazioni. |

|

Filtro di origine |

Intervalli IPv4 |

Il filtro utilizzato per applicare la regola a sorgenti di traffico specifiche. |

|

Intervalli IPv4 di origine |

10.0.0.0/16, 10.1.0.0/16, 10.2.0.0/16 |

Apriremo il firewall per qualsiasi indirizzo IP da internet. |

|

Protocolli e porte |

Seleziona Protocolli e porte specificati, quindi TCP e digita 0-65535; seleziona UDP e digita 0-65535; seleziona Altri protocolli e digita ICMP |

Consente tcp:0-65535,udp:0-65535,icmp. |

(Comandi Cloud Shell)

- SSH

|

Campo |

Valore |

Commenti |

|

Nome |

nw101-allow-ssh |

Il nome delle nuova regola. |

|

Destinazioni |

Tag di destinazione specificati |

ssh |

|

Tag di destinazione |

ssh |

Le istanze a cui applichi la regola firewall. |

|

Filtro di origine |

Intervalli IPv4 |

Il filtro utilizzato per applicare la regola a sorgenti di traffico specifiche. |

|

Intervalli IPv4 di origine |

0.0.0.0/0 |

Apriremo il firewall per qualsiasi indirizzo IP da internet. |

|

Protocolli e porte |

Seleziona Protocolli e porte specificati, quindi la casella TCP e digita 22 |

Consente tcp:22. |

(Comandi Cloud Shell)

- RDP

|

Campo |

Valore |

Commenti |

|

Nome |

nw101-allow-rdp |

Il nome delle nuova regola. |

|

Destinazioni |

Tutte le istanze nella rete |

Seleziona un'opzione dal menu a discesa Destinazioni. |

|

Filtro di origine |

Intervalli IPv4 |

Indirizzi IP del filtro. |

|

Intervalli IPv4 di origine |

0.0.0.0/0 |

Apriremo il firewall per qualsiasi indirizzo IP da internet. |

|

Protocolli e porte |

Seleziona Protocolli e porte specificati, quindi la casella TCP e digita 3389 |

Consente tcp:3389. |

(Comandi Cloud Shell)

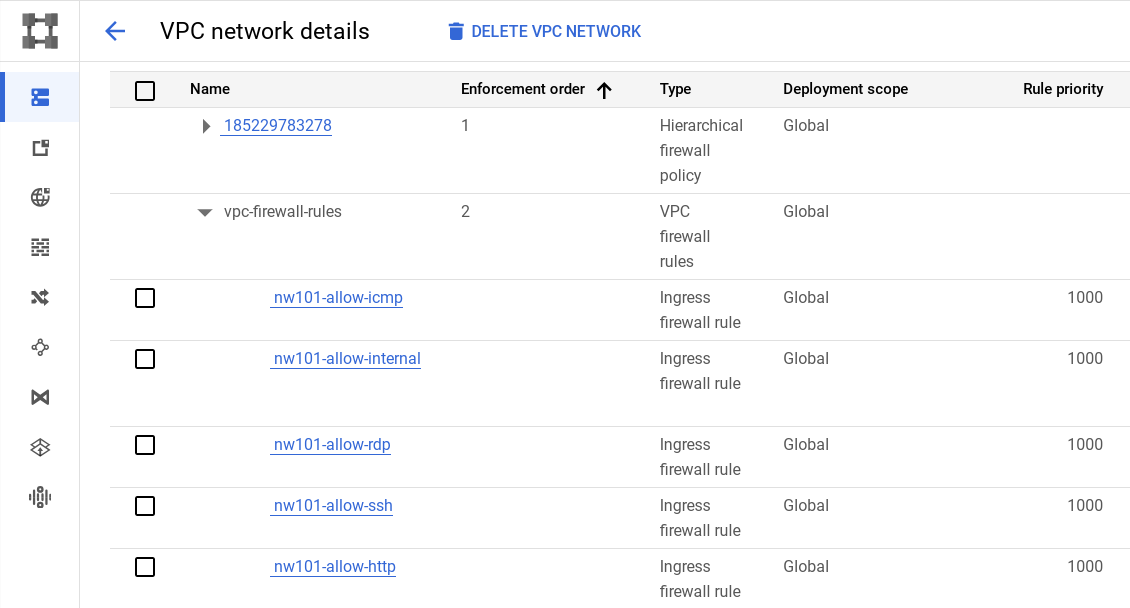

- Utilizza la console per rivedere le regole firewall nella tua rete. Dovrebbe avere il seguente aspetto:

Fai clic su Controlla i miei progressi per verificare l'obiettivo.

Attività 6: connettiti alle VM del lab e verifica la latenza

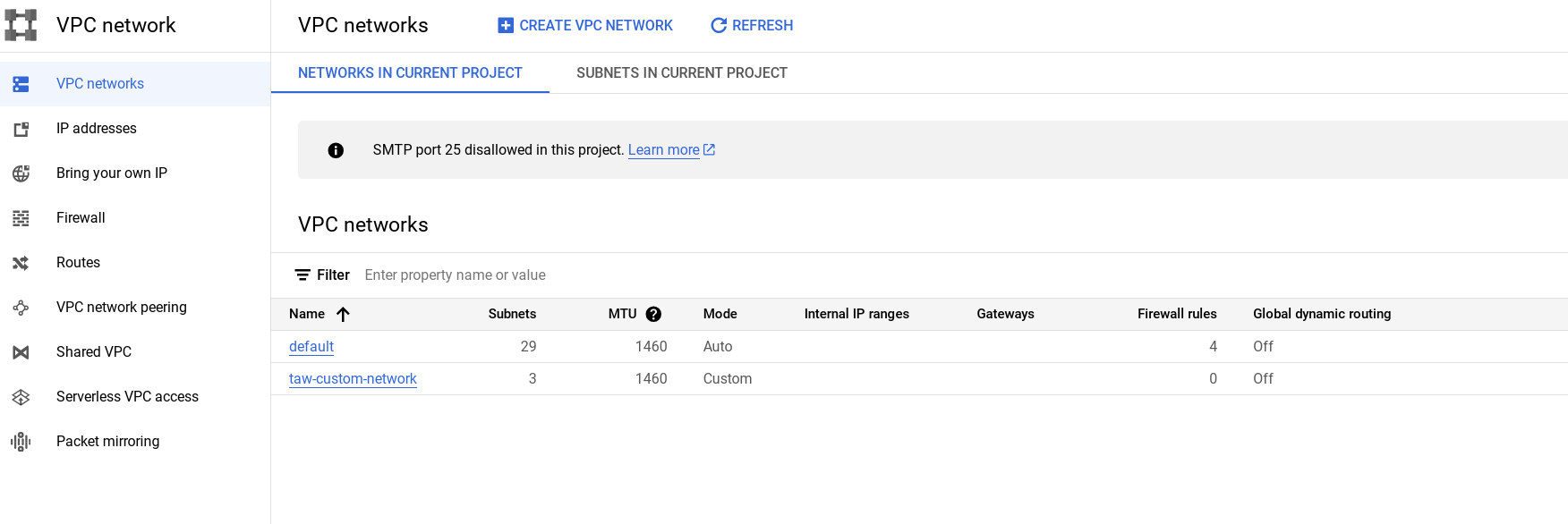

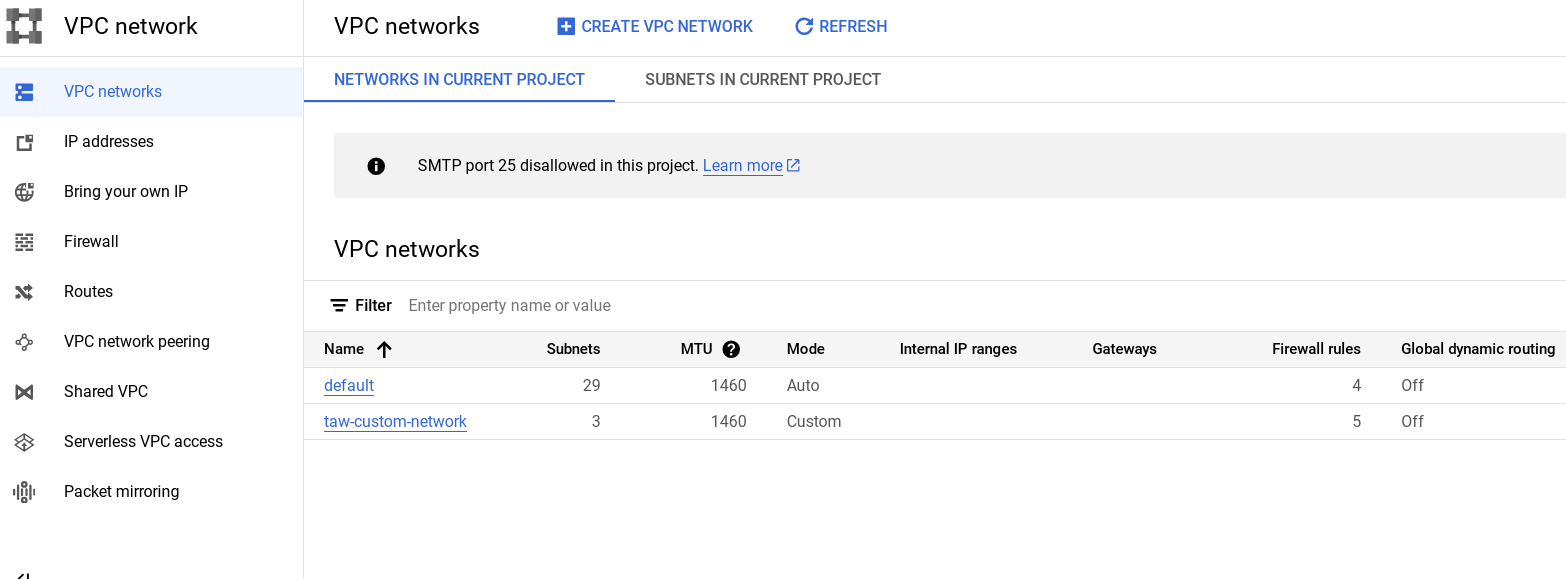

- Fai clic su Reti VPC nel menu a sinistra per vedere l'intera rete. La rete taw-custom-network ha tre subnet e vengono applicate regole firewall.

Dovresti vedere questo:

Nei prossimi passaggi, dovrai creare una VM in ciascuna subnet e assicurarti di poterti connettere a ognuna di queste.

Crea una VM in ciascuna zona

Per questa sezione del lab lavorerai in Cloud Shell.

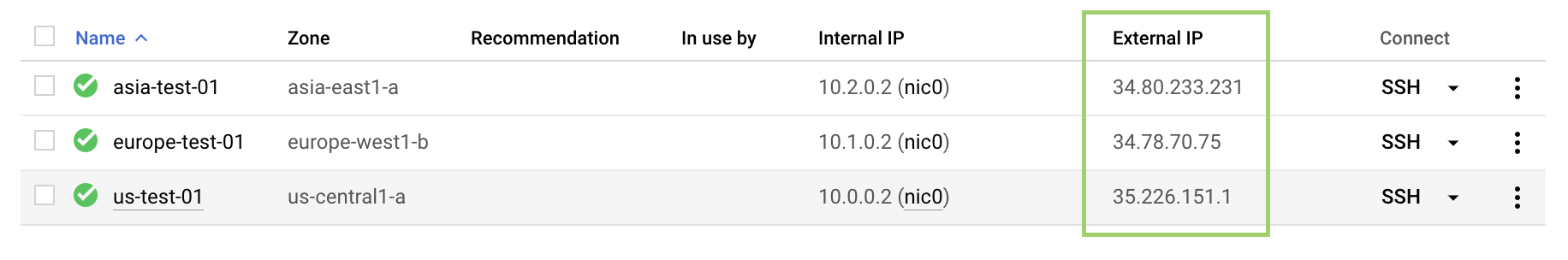

- Esegui questi comandi per creare un'istanza denominata

us-test-01nella subnet subnet-:

Prendi nota dell'IP esterno per utilizzarlo in questo lab in un secondo momento.

Output:

- Ora crea le VM us-test-02 e us-test-03 nelle rispettive subnet correlate:

Fai clic su Controlla i miei progressi per verificare l'obiettivo.

Verifica se puoi connetterti alla tua VM

Ora esegui alcuni esercizi per testare la connessione alle tue VM.

-

Torna alla console e vai a Compute Engine.

-

Fai clic sul pulsante SSH corrispondente all'istanza

us-test-01. Viene aperta una connessione SSH all'istanza in una nuova finestra. -

Nella finestra SSH di

us-test-01, digita il seguente comando per utilizzare una richiesta echo ICMP suus-test-02, aggiungendo l'indirizzo IP esterno per la VM in linea:

I tuoi indirizzi IP saranno diversi dall'immagine.

I tuoi indirizzi IP saranno diversi dall'immagine.

- Esegui questo comando per utilizzare una richiesta echo ICMP su

us-test-03, aggiungendo l'indirizzo IP esterno per la VM in linea:

Output di esempio:

- Ora verifica che SSH funzioni anche per le istanze

us-test-02eus-test-03. Prova una richiesta echo ICMP suus-test-01.

Utilizza ping per misurare la latenza

Utilizza ping per misurare la latenza tra le istanze tra tutte le regioni.

- Per osservare la latenza dalla regione us-central alla regione europe-west, esegui questo comando dopo aver aperto una finestra SSH su

us-test-01:

Output comando:

La latenza restituita è il "tempo di round trip" (RTT), ovvero il tempo impiegato dal pacchetto per passare da us-test-01 a us-test-02.

Per testare la connettività, ping utilizza i messaggi di richiesta e risposta echo ICMP.

(Facoltativo) Attività 7: esegui un test traceroute e un test delle prestazioni

Esercizio facoltativo

Un traceroute è uno strumento per tracciare il percorso tra due host. Un traceroute può essere un primo passo utile per scoprire molti tipi diversi di problemi di rete. I tecnici di rete e dell'assistenza spesso richiedono un traceroute durante la diagnosi dei problemi di rete.

Ora prova a configurare un traceroute su una delle tue macchine virtuali.

-

Per questo passaggio utilizza di nuovo le VM

us-test-01eus-test-02e accedi a entrambe tramite SSH. -

Installa questi strumenti per le prestazioni nella finestra SSH per

us-test-01:

-

Ora prova qualche altra destinazione, anche da altre sorgenti:

- VM nella stessa regione o in un'altra regione (eu1-vm, asia1-vm, w2-vm)

- www.wikipedia.org

- www.adcash.com

- bad.horse (funziona meglio se aumenti il TTL massimo, quindi traceroute -m 255 bad.horse)

- Qualsiasi altra sorgente ti venga in mente

-

Per arrestare traceroute, premi Ctrl+c nella finestra SSH e torna alla riga di comando.

(Facoltativo) Attività 8: utilizza iperf per testare le prestazioni

Tra due host

Esercizio facoltativo

Quando utilizzi iperf per testare le prestazioni tra due host, un lato deve essere configurato come server iperf per accettare le connessioni.

Prova un test molto semplice:

- Accedi tramite SSH a

us-test-02e installa gli strumenti per le prestazioni:

- Accedi tramite SSH a

us-test-01ed esegui:

- Nella finestra SSH di

us-test-02esegui questo comandoiperf:

L'output dovrebbe essere simile al seguente:

- Su

us-test-01utilizza Ctrl+c per uscire dal lato server quando hai finito.

Tra le VM all'interno di una regione

Esercizio facoltativo

Ora eseguirai il deployment di un'altra istanza (us-test-04) in una zona diversa da us-test-01. Vedrai che all'interno di una regione la larghezza di banda è limitata dalla soglia di traffico in uscita di 2 Gbit/s per core.

- In Cloud Shell, crea

us-test-04:

- Accedi tramite SSH a

us-test-04e installa gli strumenti per le prestazioni:

Tra le regioni si raggiungono limiti molto più bassi, principalmente a causa dei limiti sulla dimensione della finestra TCP e sulle prestazioni del singolo flusso. Puoi aumentare la larghezza di banda tra gli host utilizzando altri parametri, come UDP.

- Nella finestra SSH di

us-test-02esegui:

- Nella finestra SSH di

us-test-01esegui:

Questo comando dovrebbe essere in grado di raggiungere una velocità maggiore tra le regioni dell'UE e degli Stati Uniti. È possibile ottenere velocità ancora più elevate eseguendo una serie di comandi iperf TCP in parallelo. Proviamo.

- Nella finestra SSH di

us-test-01esegui:

- Nella finestra SSH di

us-test-02esegui:

La larghezza di banda combinata dovrebbe essere molto prossima alla larghezza di banda massima ottenibile.

- Prova qualche altra combinazione. Se utilizzi Linux sul tuo laptop, puoi eseguire il test anche sul tuo laptop. (Puoi anche provare iperf3 che è disponibile per molti sistemi operativi, ma non fa parte del lab.)

Come puoi vedere, per raggiungere la larghezza di banda massima, la sola esecuzione di un singolo flusso TCP (ad es. la copia di file) non è sufficiente; ti servono diverse sessioni TCP in parallelo. Ciò avviene a causa di parametri TCP quali le dimensioni della finestra e funzioni quali l'avvio lento.

Per ulteriori informazioni su questo e su tutti gli altri argomenti relativi a TCP/IP, fai riferimento a TCP/IP Illustrated.

Strumenti come bbcp possono aiutare a copiare i file il più velocemente possibile parallelizzando i trasferimenti e utilizzando dimensioni della finestra configurabili.

Attività 9: verifica le tue conoscenze

Termina il lab

Una volta completato il lab, fai clic su Termina lab. Il tuo account e le risorse che hai utilizzato verranno rimossi dalla piattaforma del lab.

Avrai la possibilità di inserire una valutazione in merito alla tua esperienza. Seleziona il numero di stelle applicabile, inserisci un commento, quindi fai clic su Invia.

Il numero di stelle corrisponde alle seguenti valutazioni:

- 1 stella = molto insoddisfatto

- 2 stelle = insoddisfatto

- 3 stelle = esperienza neutra

- 4 stelle = soddisfatto

- 5 stelle = molto soddisfatto

Se non vuoi lasciare un feedback, puoi chiudere la finestra di dialogo.

Per feedback, suggerimenti o correzioni, utilizza la scheda Assistenza.

Complimenti

Hai imparato come vengono configurate le reti predefinite e quelle create dall'utente, come concedere e negare l'accesso e come misurare prestazioni e latenza.

Prossimi passi/Scopri di più

Quando ti senti in grado, segui il corso Networking fundamentals in the Google Cloud.

Formazione e certificazione Google Cloud

… per utilizzare al meglio le tecnologie Google Cloud. I nostri corsi ti consentono di sviluppare competenze tecniche e best practice per aiutarti a metterti subito al passo e avanzare nel tuo percorso di apprendimento. Offriamo vari livelli di formazione, dal livello base a quello avanzato, con opzioni di corsi on demand, dal vivo e virtuali, in modo da poter scegliere il più adatto in base ai tuoi impegni. Le certificazioni ti permettono di confermare e dimostrare le tue abilità e competenze relative alle tecnologie Google Cloud.

Ultimo aggiornamento del manuale: 14 maggio 2024

Ultimo test del lab: 14 maggio 2024

Copyright 2024 Google LLC Tutti i diritti riservati. Google e il logo Google sono marchi di Google LLC. Tutti gli altri nomi di società e prodotti sono marchi delle rispettive società a cui sono associati.