检查点

Check that all three instances are configured properly

/ 25

Check proper firewall rules have been created

/ 25

Check that IAM roles have been set for the service account

/ 25

Confirm VM is accessible via IAP enabled SA (ssh and RDP ability for both VMs.)

/ 25

透過 BeyondCorp Enterprise (BCE) 確保虛擬機器安全

GSP1036

總覽

在本研究室中,您將瞭解如何使用 BeyondCorp Enterprise (BCE) 和 Identity-Aware Proxy (IAP) TCP 轉送功能,為沒有外部 IP 位址,或不允許直接透過網際網路存取的 VM 執行個體,啟用管理員權限。

課程內容

- 在 Google Cloud 專案啟用 IAP TCP 轉送功能

- 測試是否能連線至 Linux 和 Windows 執行個體

- 設定 BCE 所需的防火牆規則

- 授予 IAP TCP 轉送功能的使用權限

- 實際透過 SSH 和 RDP 連線建立通道

設定

點選「Start Lab」按鈕前的須知事項

請詳閱以下操作說明。研究室活動會計時,而且中途無法暫停。點選「Start Lab」 後就會開始計時,讓您瞭解有多少時間可以使用 Google Cloud 資源。

您將在真正的雲端環境中完成實作研究室活動,而不是在模擬或示範環境。為達此目的,我們會提供新的暫時憑證,讓您用來在研究室活動期間登入及存取 Google Cloud。

如要完成這個研究室活動,請先確認:

- 您可以使用標準的網際網路瀏覽器 (Chrome 瀏覽器為佳)。

- 是時候完成研究室活動了!別忘了,活動一開始將無法暫停。

如何開始研究室及登入 Google Cloud 控制台

-

按一下「Start Lab」(開始研究室) 按鈕。如果研究室會產生費用,畫面中會出現選擇付款方式的彈出式視窗。左側的「Lab Details」(研究室詳細資料) 面板會顯示下列項目:

- 「Open Google Console」(開啟 Google 控制台) 按鈕

- 剩餘時間

- 必須在這個研究室中使用的暫時憑證

- 完成這個研究室所需的其他資訊 (如有)

-

按一下「Open Google Console」(開啟 Google 控制台)。接著,研究室會啟動相關資源並開啟另一個分頁,當中會顯示「Sign in」(登入) 頁面。

提示:您可以在不同的視窗中並排開啟分頁。

注意事項:如果頁面中顯示了「Choose an account」(選擇帳戶) 對話方塊,請按一下「Use Another Account」(使用其他帳戶)。 -

如有必要,請複製「Lab Details」(研究室詳細資料) 面板中的使用者名稱,然後貼到「Sign in」(登入) 對話方塊。按一下「Next」(下一步)。

-

複製「Lab Details」(研究室詳細資料) 面板中的密碼,然後貼到「Welcome」(歡迎使用) 對話方塊。按一下「Next」(下一步)。

重要注意事項:請務必使用左側面板中的憑證,而非 Google Cloud 技能重點加強的憑證。 注意事項:如果使用自己的 Google Cloud 帳戶來進行這個研究室,可能會產生額外費用。 -

按過後續的所有頁面:

- 接受條款及細則。

- 由於這是臨時帳戶,請勿新增救援選項或雙重驗證機制。

- 請勿申請免費試用。

Cloud 控制台稍後會在這個分頁中開啟。

您必須使用預先安裝的 RDP 用戶端,才能連線至 Windows 執行個體並進行測試。

工作 1:在 Google Cloud 專案啟用 IAP TCP 轉送功能

-

開啟「導覽選單」,依序選取「API 和服務」>「程式庫」。

-

搜尋 IAP,接著選取「Cloud Identity-Aware Proxy API」。

-

點選「啟用」。

工作 2:建立 Linux 和 Windows 執行個體

請為本研究室建立三個執行個體: - 兩個用於示範 (Linux 和 Windows) - 一個用於測試連線能力 (Windows)

Linux 執行個體

-

開啟「導覽選單」,點選「Compute Engine」。

-

點選「建立執行個體」,依下列設定建立 VM,其餘設定則保留預設值。

- 名稱:linux-iap

- 可用區:

-

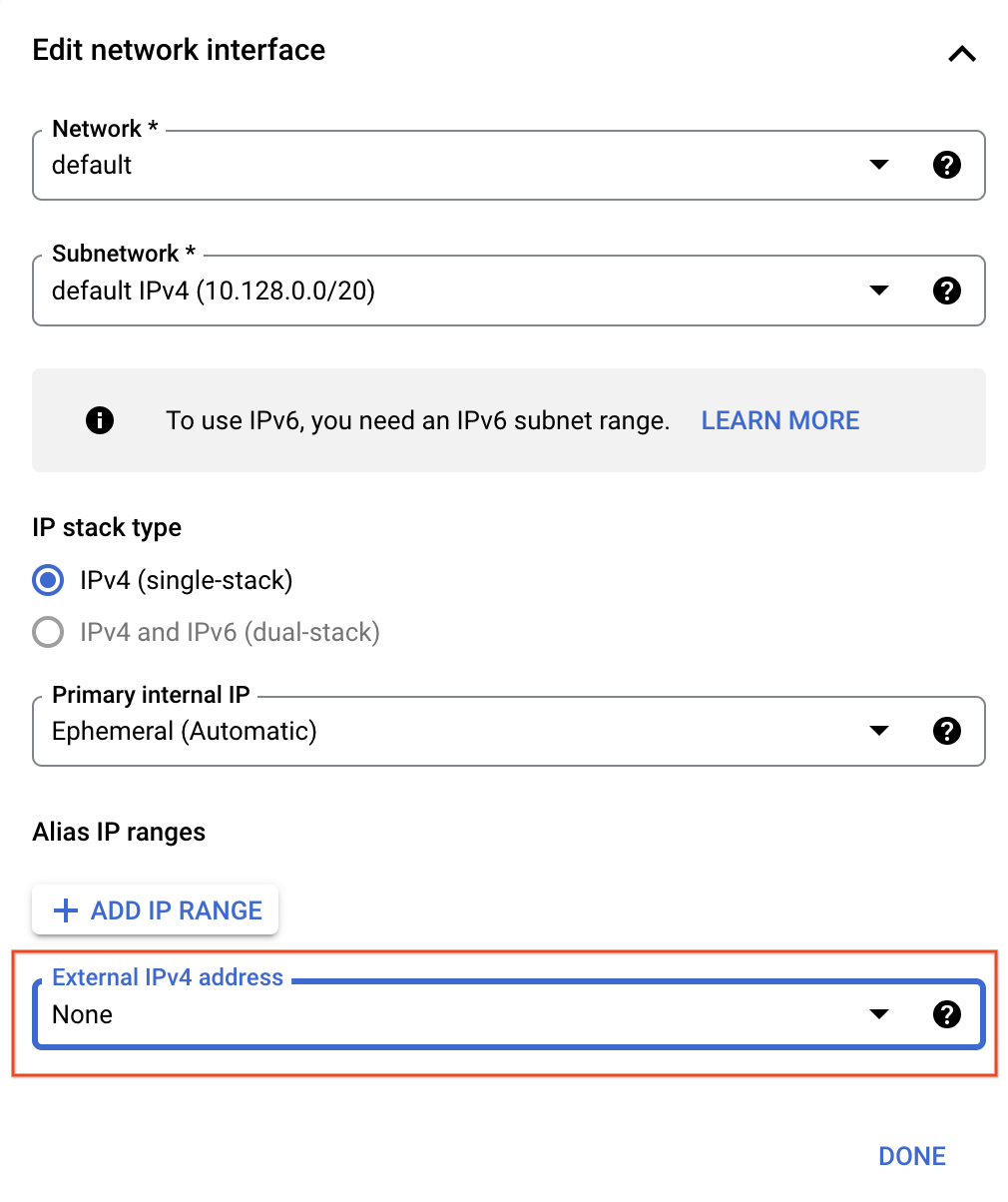

點選「進階選項」,接著選取「網路」。在「網路介面」下方,點選要編輯的預設網路,將「外部 IPv4 位址」變更為「無」。

-

點選「完成」。

-

接著點選「建立」。這個 VM 會稱為 linux-iap

Windows 執行個體

- 點選「建立執行個體」,依下列設定建立 Windows Demo VM,其餘設定則保留預設值。

- 名稱:windows-iap

- 可用區:

- 在「開機磁碟」專區下方,點選「變更」

-

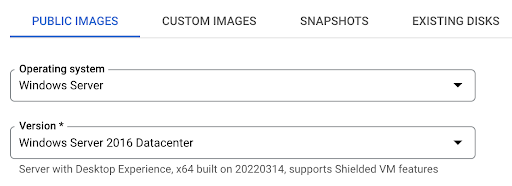

依下列步驟選取 OS:

- 「公開映像檔」>「作業系統」>「Windows Server」

- 「版本」>「Windows Server 2016 Datacenter」

-

點選「選取」。

-

點選「進階選項」,接著選取「網路」。在「網路介面」下方,點選要編輯的預設網路,將「外部 IPv4 位址」變更為「無」,並點選「完成」。

-

接著點選「建立」。這個 VM 會稱為 windows-iap

-

點選「建立執行個體」,依下列設定建立 Windows Connectivity VM,其餘設定則保留預設值。

- 名稱:windows-connectivity

- 可用區:

- 在「開機磁碟」專區下方,點選「變更」

-

前往「自訂映像檔」分頁,為 OS 設定下列項目:

- 映像檔的來源專案:

Qwiklabs Resources - 映像檔:

iap-desktop-v001

- 映像檔的來源專案:

-

點選「選取」。

-

在「存取權範圍」部分,選取「允許所有 Cloud API 的完整存取權」。

請勿停用這個執行個體的外部 IP 位址

-

接著點選「建立」。這個 VM 會稱為 windows-connectivity

工作 3:測試是否能連線至 Linux 和 Windows 執行個體

-

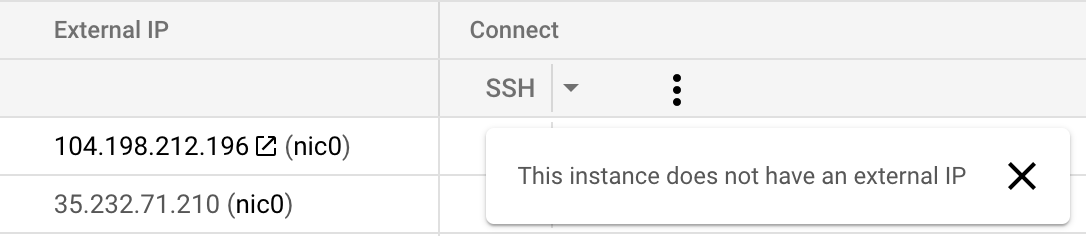

執行個體建立完成後,請測試能否存取 linux-iap 和 windows-iap,確認無法存取沒有外部 IP 的 VM。

-

linux-iap:點選「SSH」按鈕連線至機器,並確認頁面顯示如下訊息:

-

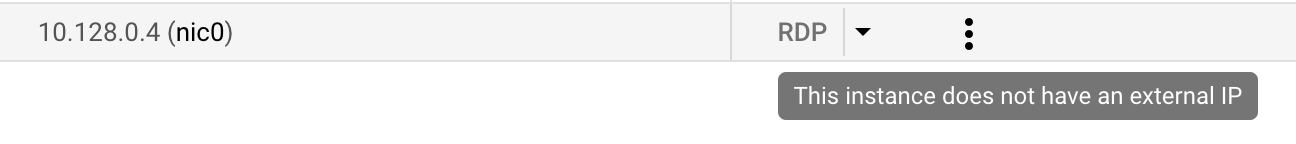

windows-iap:點選「遠端桌面協定」按鈕,並確認頁面顯示如下訊息:

工作 4:設定 BCE 所需的防火牆規則

-

開啟「導覽選單」,依序選取「虛擬私有雲網路」>「防火牆」,接著點選「建立防火牆規則」。

-

進行下列設定:

| 欄位 | 設定 |

|---|---|

| 名稱 | allow-ingress-from-iap |

| 流量方向 | 輸入 |

| 目標 | 網路中的所有執行個體 |

| 來源篩選器 | IPv4 範圍 |

| 來源 IPv4 範圍 | 35.235.240.0/20 |

| 通訊協定和通訊埠 | 選取「TCP」並輸入 22 和 3389,分別允許 SSH 和 RDP |

- 點選「建立」,建立防火牆規則。

工作 5:授予 IAP TCP 轉送功能的使用權限

依下列步驟為 VM 授予 iap.tunnelResourceAccessor 角色。

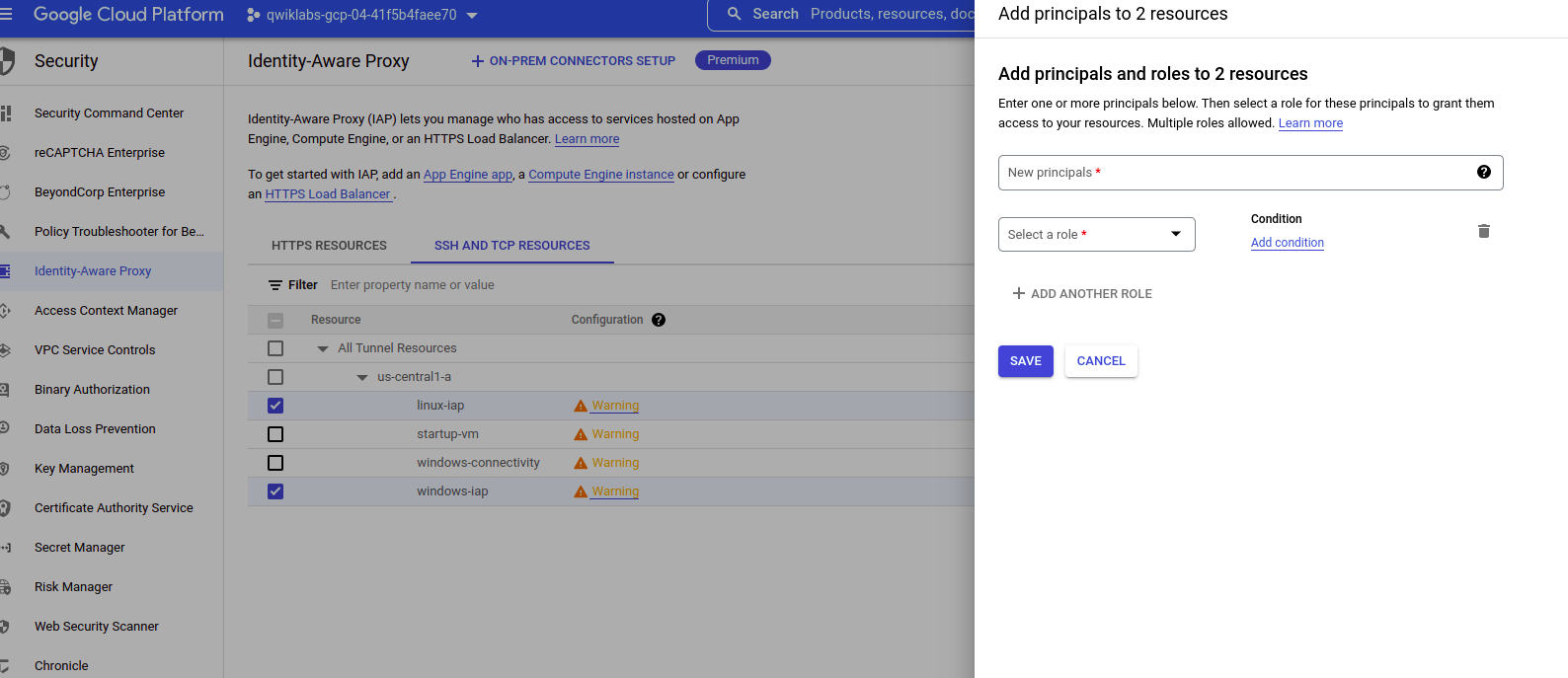

- 開啟「導覽選單」,依序選取「安全性」>「Identity-Aware Proxy」,並切換至「SSH 和 TCP 資源」分頁。如果 HTTPS 部分出現 OAuth 同意畫面錯誤訊息,可以直接略過。

- 選取「linux-iap」和「windows-iap」這兩個 VM 執行個體。

- 點選「新增主體」,接著輸入與 windows-connectivity VM 相關的服務帳戶,格式應為:

-compute@developer.gserviceaccount.com。 - 為角色依序選取「Cloud IAP」>「受 IAP 保護的通道使用者」。

- 點選「儲存」。

- 點選頁面右上方的「S」圖示,開啟個人資料並複製學員帳戶的電子郵件地址。

- 再次點選「新增主體」,新增學員帳戶。

- 輸入學生帳戶。您可以從研究室的詳細資料窗格複製這個值。

- 為角色依序選取「Cloud IAP」>「受 IAP 保護的通道使用者」。

- 點選「儲存」。

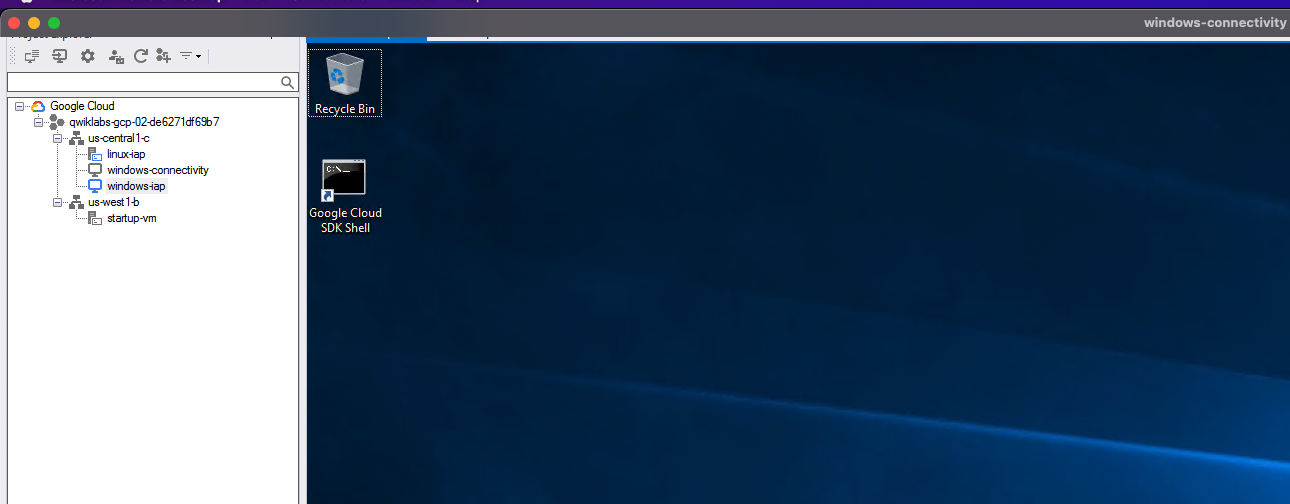

工作 5:使用 IAP Desktop 連線至 Windows 和 Linux 執行個體

您可以使用 IAP Desktop,從具有 Windows 桌面的執行個體,透過圖形使用者介面連線至執行個體。如要進一步瞭解 IAP Desktop,請按這裡前往託管該工具的 GitHub 存放區。

如要使用 IAP Desktop 連線至本研究室的執行個體:

-

下載 RDP 檔案,透過 RDP 連線至

windows-connectivity執行個體。依序前往「Compute Engine」>「VM 執行個體」頁面。在 Compute Engine 到達網頁中,點選 windows-connectivity 執行個體旁的向下箭頭,即可下載檔案。 -

開啟 RDP 檔案,透過遠端桌面通訊協定連線至執行個體。出現提示訊息時,請使用下方的憑證連線至執行個體:

- 使用者名稱:student

- 密碼:Learn123!

-

連線至 windows-connectivity 執行個體後,請在執行個體的桌面上找出並開啟 IAP Desktop 應用程式。

-

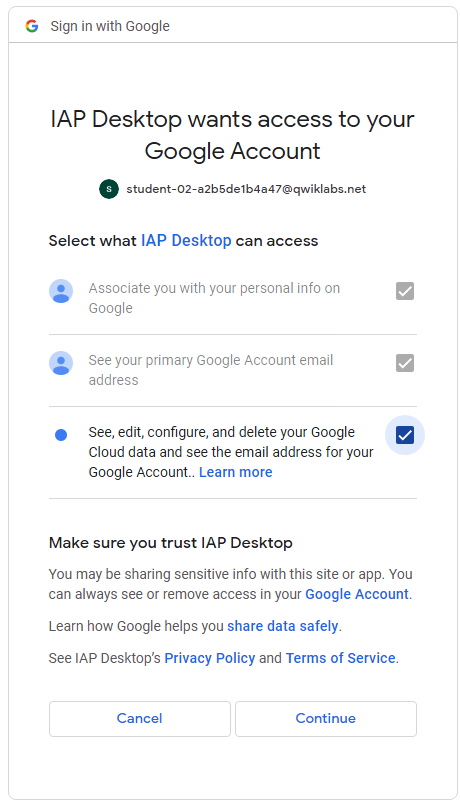

應用程式開啟後,請點選「使用 Google 帳戶登入」按鈕來登入。請輸入研究室控制台列出的使用者名稱和密碼,與 IAP Desktop 驗證,並務必勾選「查看、編輯、設定和刪除您的 Google Cloud 資料…」。

- 通過驗證後,您必須新增專案,才能透過 IAP Desktop 連線至 Compute Engine 執行個體。請選取與研究室執行個體相關的研究室專案:

在 IAP Desktop 應用程式中,按兩下「windows-iap」來登入執行個體。

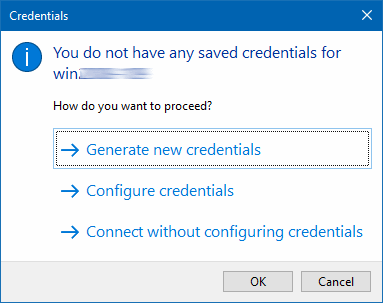

- 第一次透過 IAP Desktop 連線至執行個體時,系統可能會提示您輸入執行個體的憑證,此時請選取「Generate new credentials」。

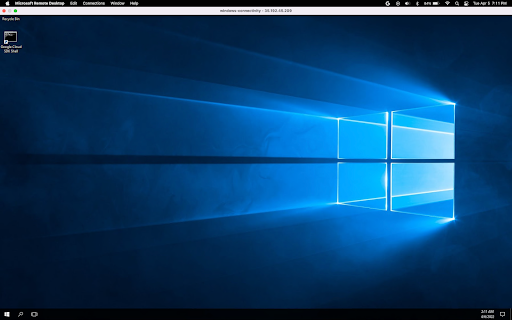

- 憑證建立完成後,系統會將您導向至

windows-iap執行個體的桌面,並呈現使用者介面。

工作 6:實際透過 SSH 和 RDP 連線建立通道

-

您會透過 RDP 用戶端測試能否連線至 RDP 執行個體,因為您需要在本機透過 IAP 通道連線至執行個體。

-

依序前往「Compute Engine」>「VM 執行個體」頁面。

-

點選 windows-connectivity 執行個體旁的向下箭頭,接著選取「設定 Windows 密碼」。請複製並儲存密碼。

接著點選「連線」旁的向下箭頭,再點選「下載遠端桌面協定檔案」。透過用戶端開啟 RDP 檔案並輸入密碼。

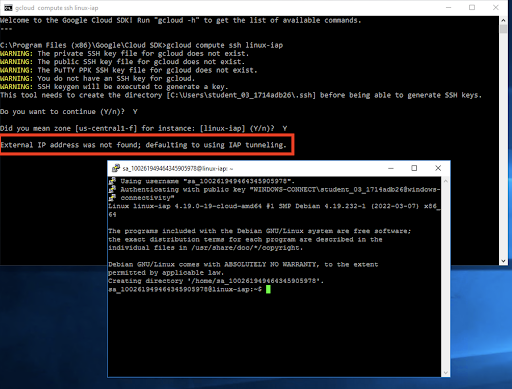

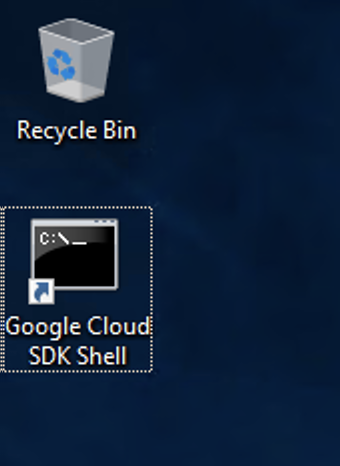

- 連線至 windows-connectivity 執行個體後,請開啟 Google Cloud SDK Shell:

在指令列中輸入下列內容,確認能否連線至 linux-iap 執行個體:

出現提示訊息時,請輸入 Y 繼續操作,接著選取可用區。

請務必根據執行個體選取正確的可用區。

出現 PuTTy 安全性警示時,請接受。

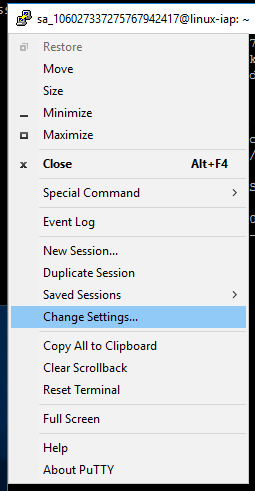

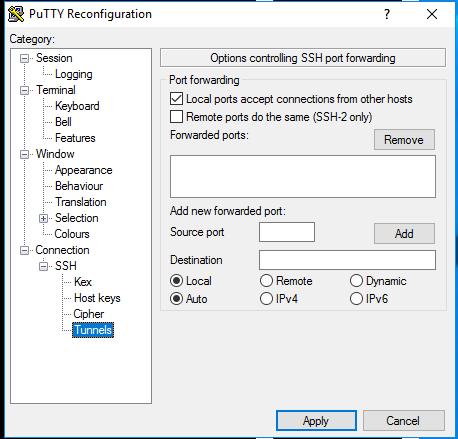

更新 PuTTy 設定,允許在本機透過通道連線。依序點選 PuTTy 視窗左上角 >「Change Settings」。

勾選「Local ports accept connections from other hosts」核取方塊,允許本機通訊埠接受其他主機的連線。

- 關閉 PuTTy 工作階段,接著點選「Apply」。輸入下列指令,為 VM 執行個體的 RDP 通訊埠建立加密通道:

系統顯示「Listening on port [XXX].」時,請複製通道的通訊埠編號。

- 返回 Google Cloud 控制台,依序前往「Compute Engine」>「VM 執行個體」頁面。

設定並複製 windows-iap 執行個體的密碼。

接著返回 RDP 工作階段。

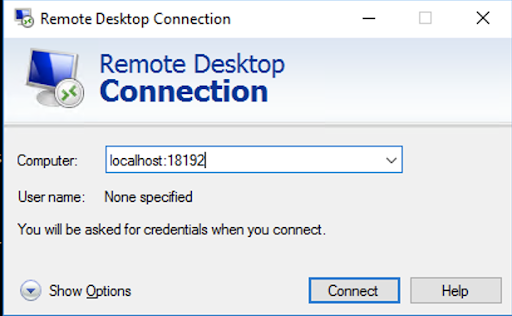

保持 gcloud 運作,並開啟 Microsoft Windows 遠端桌面連線應用程式。

輸入先前步驟中的通道通訊埠編號,做為通道端點,格式如下:

-

localhost:endpoint

點選「連線」。

接著輸入先前複製的憑證,即可透過 RDP 順利連線至執行個體。

如果出現提示訊息,請點選「Yes」。

恭喜

您透過以下操作,學到如何使用 BeyondCorp Enterprise (BCE) 和 Identity-Aware Proxy (IAP) TCP 轉送功能:順利部署 windows-iap 和 linux-iap 兩個 VM,並設定 IAP 通道,透過第三個 VM windows-connectivity 存取這兩個沒有外部 IP 位址的 VM。

後續步驟/瞭解詳情

- 如要進一步瞭解 BeyondCorp Enterprise (BCE) 和零信任安全模式,請前往 Cloud 說明文件網站。

Google Cloud 教育訓練與認證

協助您瞭解如何充分運用 Google Cloud 的技術。我們的課程會介紹專業技能和最佳做法,讓您可以快速掌握要領並持續進修。我們提供從基本到進階等級的訓練課程,並有隨選、線上和虛擬課程等選項,方便您抽空參加。認證可協助您驗證及證明自己在 Google Cloud 技術方面的技能和專業知識。

使用手冊上次更新日期:2024 年 4 月 16 日

研究室上次測試日期:2023 年 12 月 5 日

Copyright 2024 Google LLC 保留所有權利。Google 和 Google 標誌是 Google LLC 的商標,其他公司和產品名稱則有可能是其關聯公司的商標。